감지기

이 인용문 보기 그레이스 호퍼 제독

“2차 세계 대전 이전에는 삶이 더 단순했습니다. 그 후에 시스템이 생겼습니다.”

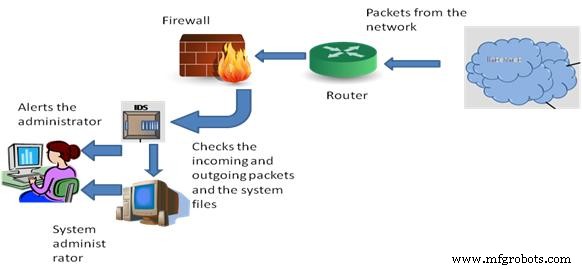

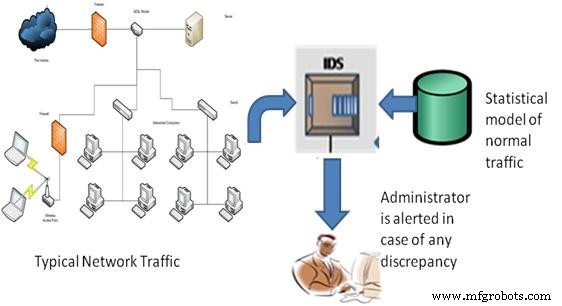

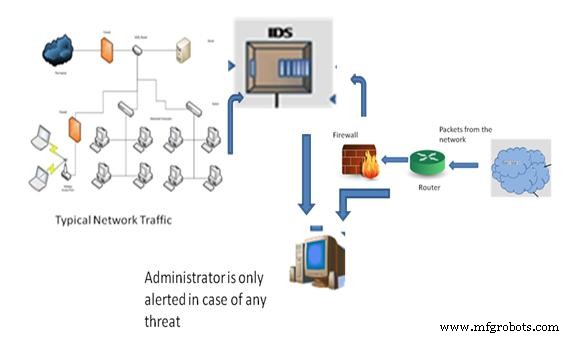

그래서 이것이 실제로 의미하는 바는 무엇입니까? 시스템(컴퓨터 시스템)의 발명과 함께 네트워킹에 대한 다양한 요구가 증가했고 네트워킹과 함께 데이터 공유에 대한 아이디어가 나왔습니다. 오늘날 정보 기술의 발달과 해킹 도구의 접근 및 개발의 용이성과 함께 세계화 시대에 중요한 데이터에 대한 보안의 필요성이 대두되고 있습니다. 방화벽은 이를 제공할 수 있지만 관리자에게 공격에 대해 경고하지 않습니다. 바로 여기에서 일종의 감지 시스템인 다른 시스템이 필요합니다.

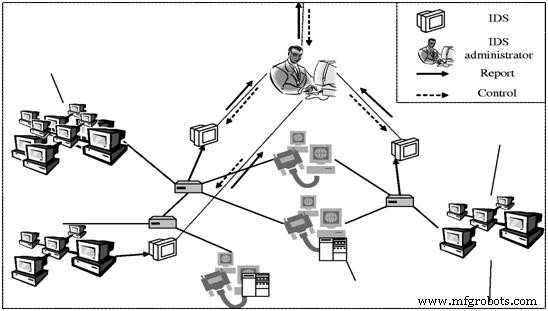

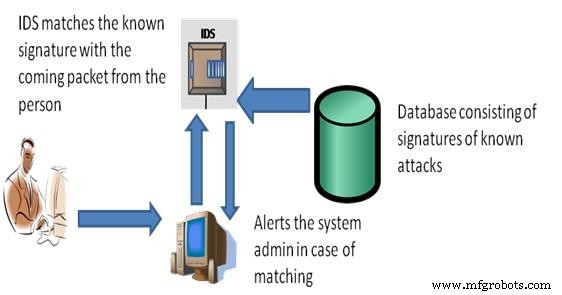

침입 탐지 시스템은 위의 문제에 대한 필수 솔루션입니다. 이는 원치 않는 개입의 존재를 감지하고 시스템 관리자에게 경고하는 가정이나 조직의 도난 경보 시스템과 유사합니다.

누군가 악의적인 활동을 사용하여 시스템을 침입하려고 할 때 관리자에게 자동으로 경고하도록 설계된 소프트웨어 유형입니다.

이제 침입 감지 시스템에 대해 알아보기 전에 방화벽에 대해 간략히 살펴보겠습니다.

방화벽은 시스템이나 네트워크에 대한 악의적인 공격을 방지하는 데 사용할 수 있는 소프트웨어 프로그램 또는 하드웨어 장치입니다. 기본적으로 시스템이나 네트워크에 위협을 줄 수 있는 모든 종류의 정보를 차단하는 필터 역할을 합니다. 들어오는 패킷의 일부 내용을 모니터링하거나 전체 패킷을 모니터링할 수 있습니다.

IDS가 보호하는 시스템 유형에 따라:

<울>

작업 방식에 따라:

<울>

기능 기준:

<울>

Snort 침입 탐지 시스템

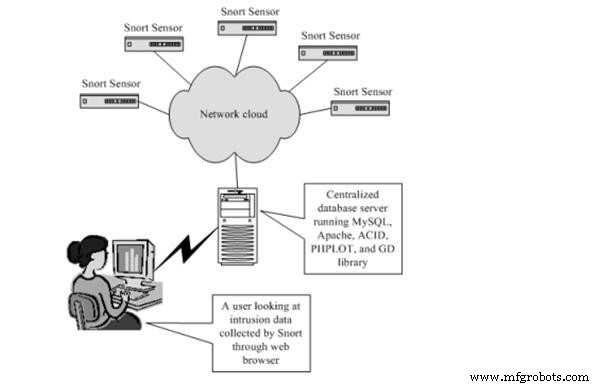

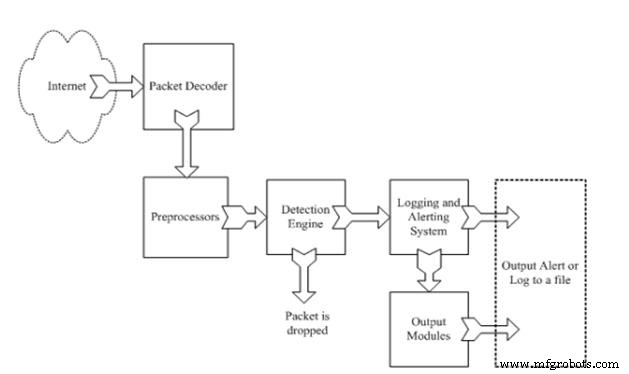

가장 널리 사용되는 침입 탐지 소프트웨어 중 하나는 Snort 소프트웨어입니다. 소스파일에서 개발한 네트워크 침입탐지 소프트웨어입니다. 실시간 트래픽 분석 및 프로토콜 분석, 패턴 매칭, 각종 공격 탐지 등을 수행합니다.

침입 탐지 시스템의 유일한 단점은 공격의 출처를 탐지할 수 없고 공격의 경우 전체 네트워크를 잠그는 것뿐입니다. 이 개념이나 전기 및 전자 프로젝트에 대한 추가 질문이 있으면 아래에 의견을 남겨주세요.

감지기

태양광 패널 시스템 설치를 위한 일반 요구 사항 녹색 에너지, 깨끗하고 재생 가능한 태양 에너지는 전 세계의 잔류 및 산업 소비자를 위한 최고의 대안입니다. 전반적인 운영 비용과 탄소 환경 오염을 최소화합니다. 일반 전원에서 녹색 에너지, 특히 태양광 발전으로의 옵트아웃 전환 비율이 미국, EU, 중국, 중동 및 아시아에서 빠르게 증가하고 있습니다. 관련 게시물: 태양광 패널 정션 박스의 차단 다이오드 및 바이패스 다이오드 태양광 패널 시스템 태양 전지판(태양 전지 또는 태양 전지라고도 함)은 태양광의 사진을 흡수하여 전기

초기 홍수 모니터링 시스템 – 회로 및 프로젝트 소스 코드 개발도상국과 비개발도상국 모두에서 홍수는 인명과 동물의 생명과 재산의 손실을 초래하는 대규모 자연 재해입니다. 바다의 지진, 허리케인, 강우 및 기타 자연 재해로 인한 홍수가 매년 세계 여러 지역에서 발생합니다. 강우 시 다양한 지리적 지역의 관리되지 않는 배수 시스템으로 인해 홍수가 발생하고 많은 인명 피해가 발생합니다. 홍수에 대한 조기 경보를 제공할 수 있는 시스템이 있으면 사람들의 생명을 구할 수 있습니다. 기술을 사용하여 수위 상승을 감지하고 사람들에게 미리